ИБ-услуги для крупного российского B2B-банка

По условиям конкурса заказчик требовал провести серию тестов на проникновение извне и изнутри корпоративного периметра сети, анализ защищенности веб- и мобильных приложений банка — а по итогам работ составить отчет, содержащий детальную информацию о выявленных угрозах и уязвимостях, в соответствии с критериями оценки рисков, разработанных банком.

С этим заданием лучше всего справилась ICL Services, которая впоследствии и приступила к выполнению проекта.Задачи

- Провести серию пентестов извне и изнутри корпоративного периметра банка

- Ранжировать найденные уязвимости по степени риска и дать рекомендации по повышению защищенности корпоративных ИТ-ресурсов

- Предоставить итоговую отчетность в соответствии со стандартами клиента

Команда приступила к работам в ноябре 2023 года. При этом сроки проекта поджимали: по требованию заказчика ICL Services было необходимо завершить основную серию тестов до середины декабря.

Заказчик уделил особенное внимание трем аспектам проведения пентестов:

— во-первых, границы проведения тестирование на проникновение в обязательном порядке были согласованы со службой информационной безопасности банка;

— во-вторых, строго оговаривался порядок проведения тестов и устройства, с которых должны были действовать наши специалисты;

— в-третьих, оценка степени риска найденных уязвимостей и рекомендации по их исправлению нужно было консолидировать в отчет в соответствии с внутренними стандартами клиента.

Например, приоритетным направлением по устранению уязвимостей считалась защита банковской тайны и конфиденциальной платежной информации: потенциальные уязвимости такого характера получили бы высокий уровень риска, к которому в приоритетном порядке следовало применять защитные меры.

Всё это не стало препятствием для команды: специалисты ICL Services конструктивно работали вместе с экспертами компании заказчика, приводя отчетность к желаемому формату. Также важно было завершить основные работы к началу новогодних праздников, во время которых проведение работ было ограничено.

Согласовав сроки по проекту, эксперты запустили два параллельных процесса: инициировали имитацию внешней атаки на периметр банка и выехали в офис клиента для проведения пентестов внутри корпоративной среды.

С середины ноября по конец декабря 2023 года команда провела разведку и сканирование уязвимостей, в том числе – по требованию заказчика – таких, которые позволяли бы повысить уровень привилегий в системах или скомпрометировать их. Также были идентифицированы потенциальные вектора атак и протестирована терминальная инфраструктура. Всего пентесты охватили около 200 внутренних конечных точек (куда входили сервера и сетевые устройства) и около 50 внешних узлов.

С середины декабря, систематизировав все найденные угрозы и уязвимости, идентифицировав возможные вектора атак и разработав рекомендации по повышению уровня защищенности корпоративной инфраструктуры, команда приступила к работе над финальным отчетом, завершив его в срок.

Классификация рисков по критериям заказчика помогла расставить приоритеты в предложениях по повышению уровня защищенности корпоративных ресурсов: предлагаемые меры разделили на первоочередные, среднесрочные и долгосрочные (стратегические).

Продукты и технологии

- nmap

- Nessus / Greenbone

- Metasploit framework

- Mimikatz

- При проведении работ использовались также другие известные сканеры уязвимостей, инструменты анализа трафика и средства, в том числе созданные во время работы. Полный список не разглашается по соображениям безопасности.

Результаты

- Было протестировано более 250 внешних и внутренних конечных точек, в том числе с имитацией атак извне инфраструктуры заказчика.

- Выявленные уязвимости в соответствии с критериями клиента были разделены на степени риска от высокого (17,8%) до выше среднего (3,5%), среднего (21,4%), ниже среднего (35,7%) и низкого (21,4%).

- Финальный отчет был разработан в соответствии с внутренним стандартом банка.

- Для каждой группы уязвимостей были даны рекомендации по повышению уровня информационной безопасности и защищенности корпоративных ресурсов заказчика.

Предоставленные услуги и решения

эксперт по Оценке безопасности ИТ-инфраструктуры

Напишите нам

Связаться с намиУзнайте больше о наших проектах

-

Промышленность

Внедрение системы защиты конечных устройств для международной промышленной компании

Внедрена централизованная система управления защитой устройств на 500 рабочих станций и серверов.18.03.2026 -

Промышленность

Разработка системы технической целостности оборудования для нефтегазовой компании

Разработали импортонезависимое решение для управления отклонениями от нормы эксплуатации и сроков технического обслуживания критического оборудования.16.03.2026 -

Здравоохранение

Миграция аналитического хранилища данных для Heel

Осуществили бесшовную миграцию аналитического хранилища данных компании, улучшив пользовательский опыт и обеспечив возможность дальнейшего развития инфраструктуры данных.13.03.2026 -

Промышленность

Внедрение Колибри-АРМ в ИТ-инфраструктуру нефтегазовой корпорации

Заказчик получил систему централизованного управления ИТ-инфраструктурой, которая позволяет управлять устройствами на Linux и Windows.02.03.2026 -

Государство

Разработка систем электроснабжения и освещения для пансионата в Татарстане

Реализована система электроснабжения объекта площадью 2 618,58 кв. м.19.02.2026 -

Промышленность

Монтаж АПС и СОУЭ в ИТП «Синергия» ОЭЗ «Алабуга»

Комплексный подход к проектированию и интеграции систем позволил создать эффективную систему защиты от пожаров.18.02.2026 -

Информационные технологии

Внедрение экосистемы «Яндекс 360 для бизнеса» в ИТ-инфраструктуру ОЭЗ «Иннополис»

Реализовали интеграцию экосистемы «Яндекс 360 для бизнеса» и импортозаместили зарубежные решения совместной работы.17.02.2026 -

Логистика

Импортозамещение Zscaler для международной логистической компании

Восстановлена стабильная работа сетевых сервисов и сервисов безопасности, оптимизирована стоимость владения12.02.2026 -

Промышленность

Развитие производственного приложения для крупной нефтедобывающей компании

Два новых модуля разработаны и интегрированы в существующую систему без простоев для пользователей.09.02.2026 -

Промышленность

Поддержка и развитие производственных приложений для крупной нефтегазовой компании

Организована поддержка приложений в режиме 24/7 для своевременного разрешения инцидентов.02.02.2026 -

Промышленность

Локализация инфраструктуры для CLAAS

Построили единый контур информационной безопасности, независимый от зарубежных решений.19.01.2026 -

Информационные технологии

Сопровождение внедрения Squadus PRO для «Гарда»

Сопроводили проект внедрения корпоративного приложения Squadus PRO в ИТ-инфраструктуру заказчика.18.12.2025 -

Розничная торговля

Миграция ПО для АШАН Ритейл Россия

Перевели 146 магазинов на новое ПО за 1,5 месяца без необходимости замены парка кассового оборудования и обучения сотрудников.17.12.2025 -

Промышленность

Защита конечных устройств для производственного холдинга

Внедрили централизованную систему защиту конечных устройств и почтового трафика компании.15.12.2025 -

Промышленность

Разработка системы управления производством для ПСМА Рус

Разработали и внедрили PMM (Pilotage Multi-Métier) — систему управления производственными процессами.02.12.2025 -

Здравоохранение

Усиление уровня кибербезопасности для фармацевтической компании

Подключили заказчика к SOC, выстроили процессы взаимодействия и обеспечили мониторинг киберугроз с уведомлением и рекомендациями по реагированию.27.11.2025 -

Промышленность

Подготовка технического задания для нефтедобывающей компании

Оперативно подготовили техническое задание в формате ГОСТ 34 для последующей модернизации системы управления рабочими местами.24.11.2025 -

Информационные технологии

Внедрение ISTM-системы для внутреннего департамента ИТ-инфраструктуры ICL Services

Внедрили новую российскую ITSM-систему ELMA365 для автоматизации внутренних ИТ-процессов.19.11.2025 -

Информационные технологии

Сопровождение внедрения Колибри-АРМ для крупной технологической компании

Консультационная поддержка и сопровождение внедрения системы управления рабочими местами Колибри-АРМ в закрытом контуре.17.11.2025 -

Промышленность

Внедрение облака для российской нефтегазовой компании

Внедрили частное облако в рамках импортозамещения и оптимизации процессов работы ИT-отделов.08.10.2025 -

Розничная торговля

Сервисная поддержка для сети строительных магазинов

Оперативно переняли процессы и взяли на сервисную поддержку всей ИТ-инфраструктуры заказчика.30.09.2025 -

Промышленность

Поддержка сервисов для международного табачного производителя

Произвели передачу знаний и взяли в поддержку пять сервисов, связанных с закупкой, финансами, коммерцией.26.09.2025 -

Здравоохранение

Локализация инфраструктуры для европейской фармацевтической компании

Реализация проекта позволила компании получить стабильную и отказоустойчивую ИТ-инфраструктуру для продолжения бизнеса в России.18.09.2025 -

Промышленность

Внедрение облака для золотодобывающей компании Nordgold

Мигрировали на новую облачную платформу и обеспечили техническую поддержку решения.11.09.2025 -

Промышленность

EGGER: Кибербезопасность

Внедрили систему Attack Surface Management, провели аудит и настройку серверов и компонентов решений Kaspersky для усиления устойчивости ИБ-инфраструктуры к кибератакам.04.09.2025 -

Промышленность

EGGER: SOC как сервис

Локализовали услуги по информационной безопасности, обеспечили круглосуточный мониторинг и реагирование на киберугрозы.04.09.2025 -

Промышленность

Внедрение Колибри-АРМ для ФосАгро

Внедрение Колибри-АРМ в ИТ-инфраструктуру заказчика на замену Microsoft SCCM.01.09.2025 -

Промышленность

Аналитика больших данных для международного производителя табачных изделий

Оформили бизнес-запросы заказчика в требования и рекомендации по аналитике и BI, чтобы эволюция данных поддерживала стратегические цели бизнеса.28.08.2025 -

Информационные технологии

Умная рекомендательная система для QRME

Разработали и внедрили рекомендательную систему на базе ИИ для мобильного приложения, повысив вовлеченность пользователей.21.08.2025 -

Государство

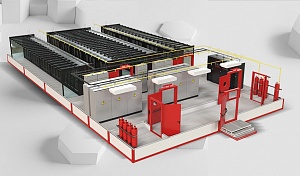

Создание ЦОД для ФГБУ ВНИИМС

Создали современный ЦОД, который смог принять высокопроизводительные сервера ФИФ ЕОИ и обеспечить их комфортную работоспособность.11.08.2025 -

Промышленность

Построение ЦОД для Милком

Построили заказчику собственный ЦОД с резервом масштабирования в 100% без остановки ИТ-оборудования.04.08.2025 -

Банковская сфера

Защита ИБ-контура для международного банка

Внедрение отечественного сетевого оборудования и криптозащиты.16.07.2025 -

Внедрение ПАК для ДГТУ

В рамках модернизации цифровой инфраструктуры вуза установили программно-аппаратные комплексы для организации рабочих мест сотрудников.04.07.2025 -

Сфера услуг

Внедрение Колибри-АРМ для одного из крупнейших регистраторов России

Осуществили поставку и обеспечили плавное внедрение «Колибри-АРМ» в инфраструктуру заказчика.01.07.2025 -

Импортозамещение ИТ-инфраструктуры рабочих мест для ОИВ Ленинградской области

Внедрили отечественную операционную систему РЕД ОС, систему Колибри-АРМ и осуществили миграцию госслужащих на новый софт.30.06.2025 -

Промышленность

Внедрение Колибри-АРМ для Автозавода Санкт-Петербург

Реализовали бесшовный переход с Microsoft System Center Configuration Manager (SCCM) на Колибри-АРМ в сжатые сроки, без влияния на бизнес-процессы компании.29.06.2025 -

Сфера услуг

Разработка комплекса ситуационного управления для ВУЗа одного из силовых ведомств

Проектирование и разработка комплекса ситуационного управления для повышения уровня безопасности и эффективности заказчика.26.06.2025 -

Создание ИС для государственного органа по управлению имущественными и земельными отношениями

Создание информационной системы управления для заказчика.19.06.2025 -

Промышленность

Подготовка к переходу на 1С для Сингенты

В рамках стратегии импортозамещения обеспечили подготовку компании к переходу с зарубежного решения SAP на 1С.15.06.2025 -

Сфера услуг

Аудит информационной безопасности для Рокада Мед

Реализовали аудит и составили план модернизации информационной безопасности заказчика.02.06.2025 -

Промышленность

Модернизация инфраструктуры беспроводной сети передачи данных для угледобывающей компании

Модернизировали инфраструктуру беспроводной сети передачи данных в головном офисе и на промышленных объектах в регионах.29.05.2025 -

Промышленность

Внешнее электроснабжение для российского рыбно-перерабатывающего комплекса

Реализовали проект внешнего электроснабжения заказчика.29.05.2025 -

Промышленность

Модернизация инфраструктуры беспроводной сети передачи данных для производителя минеральных удобрений

Модернизировали инфраструктуру беспроводной сети передачи данных в головном офисе и на промышленных объектах в регионах.28.05.2025 -

Промышленность

Модернизация систем безопасности для крупной нефтегазовой компании

Модернизировали системы безопасности в административном здании офиса заказчика.26.05.2025 -

Поддержка и модернизация внутренней цифровой инфраструктуры Sanofi

Реализовали многолетнюю комплексную поддержку и модернизацию внутренней цифровой инфраструктуры заказчика.20.05.2025 -

Промышленность

Разработка комплекта проектной документации инженерных систем ЦОД для российского автопроизводителя

Разработали комплект проектной документации инженерных систем ЦОД для бесперебойной работы ИТ-инфраструктуры.20.05.2025 -

Информационные технологии

Монтаж и пусконаладка АПВГК для российской телекоммуникационной компании

Разработали проектную документацию и сделали монтаж и пусконаладку АПВГК в 10 регионах России.19.05.2025 -

Энергетика

Комплекс для организации расчетов за электроэнергию для российской энергосбытовой компании

Внедрили комплекс для организации расчетов с абонентами за электроэнергию.07.05.2025 -

Автоматизация расчетов за газ и техобслуживание газового оборудования

Автоматизировали расчеты за газ с конечными потребителями и техобслуживание газового оборудования.05.05.2025 -

Системы контроля доступа и видеонаблюдения для ВУЗа в ЮФО России

Создали распределенную систему контроля доступа и систему видеонаблюдения с единым центром управления.30.04.2025 -

Проектирование инфраструктуры для государственной ИС Республики Татарстан

Спроектировали инфраструктуру для обеспечения безопасного доступа сети и государственным, муниципальным и иным информационным системам.23.04.2025 -

Розничная торговля

Разработка драйвера фискального принтера для французского косметического ритейлера

Обеспечили непрерывность бизнеса благодаря оперативной разработке драйвера к фискальному принтеру, обеспечивающий интеграцию с системой «Честный Знак».10.04.2025 -

Сфера услуг

Импортозамещение межсетевого экрана для дистрибьютора автомобилей

Реализовали миграцию на российский межсетевой экран Ideco NGFW.02.04.2025 -

Розничная торговля

Операционное управление для российской сети гипермаркетов

Реализовали операционное управление и аудит ИТ-процессов заказчика.24.03.2025 -

Промышленность

Внедрение Колибри-АРМ для российской фармацевтической компании

Успешно провели внедрение продукта для централизованного управления устройствами Колибри-АРМ в ИТ-инфраструктуру заказчика.18.03.2025 -

Промышленность

Сопровождение внедрения Yandex Tracker для производителя молочной продукции

Реализовали услуги по консалтингу и настройке платформы управления проектами – Yandex Tracker.11.03.2025 -

Логистика

Внедрение SD-WAN для международной логистической компании

Модернизировали распределенную сеть передачи данных путем внедрения решения SD-Wan.24.02.2025 -

Информационные технологии

Внедрение системы обнаружений вторжений для российского провайдера связи

Внедрение и сервисное сопровождение эффективной системы предотвращения вторжений IDS/IPS, отвечающей целям и потребностям бизнеса заказчика.31.01.2025 -

Сфера услуг

Миграция в российское облако для международного поставщика визовых услуг

Мигрировали ИТ-инфраструктуру из AWS и Azure в российское облако Yandex Cloud.21.01.2025 -

Банковская сфера

Услуги аутстаффинга разработчиков для коммерческого банка

В рамках продуктовой деятельности заказчику потребовалось кратно увеличить команду. Успешно внедрили выделенных специалистов в команду разработки для решения финтех-задач.15.01.2025 -

Банковская сфера

Услуги аутстаффинга разработчиков для российского банка

Обеспечили банк необходимыми ресурсами и экспертизой, что позволило оперативно реагировать на вызовы времени и продолжать развитие ключевых сервисов банка.02.12.2024 -

Миграция NGFW для ВНИИМС

Модернизировали сетевую инфраструктуру института с помощью внедрения программно-аппаратного комплекса Ideco NGFW.18.11.2024 -

Информационные технологии

Интеграция системы Колибри-АРМ для ДГТУ

Связали подразделения университета с помощью собственного решения для управления гетерогенными инфраструктурами Колибри-АРМ.14.11.2024 -

Промышленность

Миграция парка АРМ для российской нефтяной компании

Осуществили контролируемую миграцию парка автоматизированных рабочих мест с ОС Windows на ОС Astra Linux.04.11.2024 -

Промышленность

Модернизация сетевой инфраструктуры для производителя насосного оборудования

Модернизировали ИТ-инфраструктуру и обеспечили полную ее автономность от материнской компании в Беларуси.30.10.2024 -

Информационные технологии

Автоматизация мониторинга закупок для производителя ИТ-оборудования

Внедрили решение в ИТ-инфраструктуру заказчика для автоматизации мониторинга закупок.25.10.2024 -

Промышленность

Внедрение Yandex Cloud для производителя кондитерских изделий

Внедрили мультитенантную DevOps-платформу на основе сервисов Yandex Cloud в ИТ-инфраструктуру заказчика.14.10.2024 -

Промышленность

Сетевая инфраструктура для производителя насосного оборудования

Построили сетевую инфраструктуру российского представительства компании с нуля и обеспечили непрерывность бизнес-процессов, исключив простои на производстве.02.10.2024 -

Промышленность

Импортозамещение SAP ERP для Сингенты

Импортозаместили зарубежное решение SAP ERP на Cloud.ru Advanced и внедрили 1С ERP.26.08.2024 -

Промышленность

Усиление ИБ-контура для международного производителя автомобилей

Реализовали комплексную защиту веб-ресурсов от DDoS-атак и других злонамеренных действий из сети.23.08.2024 -

Информационные технологии

Минцифры Татарстана: Перевод госорганов региона на российскую ОС Astra Linux

Сопровождаем проект по миграции более 100 тысяч рабочих мест в 82 ведомствах Татарстана на ОС Astra Linux.14.08.2024 -

Промышленность

Поддержка сетевой инфраструктуры для лидера в производстве электроники

Реализовали надежную и современную систему поддержки сетевой инфраструктуры, отвечающую стандартам международной корпорации.18.07.2024 -

Промышленность

Настройка Yandex Tracker для производителя косметики и бытовой химии

Настройка и доработка Yandex Tracker для реализации процесса разработки упаковки.09.07.2024 -

Розничная торговля

Пилотирование системы видеонаблюдения для Ашан

Провели пилотирование системы для предотвращения потерь в зоне касс самообслуживания с использованием технологий компьютерного зрения и нейросетей.05.07.2024 -

Промышленность

Разработка системы ТМС для международной биотехнологической компании

Разработка системы управления перевозками (TMS или transportation management system) для поставок семян и средств защиты растений.28.06.2024 -

Промышленность

Решение для интеграции данных для Сингенты

Разработали автоматизированное решение для интеграции данных из SAP ERP и ФГИС «Сатурн».07.06.2024 -

Промышленность

Разработка приложения для российской нефтегазовой компании

Разработка и внедрение нового приложения для автоматизации мониторинга состояния объектов нефтедобычи.06.06.2024 -

Построение ИТ-инфраструктуры для Игр Будущего 2024

Спроектировали ИТ-инфраструктуру Игр Будущего 2024 на 10 крупнейших спортивных объектах Казани.31.05.2024 -

Промышленность

Импортозамещение NGFW для АО КВАРТ

Выполнили замену зарубежного межсетевого экрана на российский, повысив уровень информационной безопасности.23.05.2024 -

Промышленность

Миграция приложений для российской нефтегазовой компании

Реализовали миграцию приложений с Windows на Linux: платформы .NET Framework и MS SQL на .NET 7-8 и PostgreSQL, соответственно.13.05.2024 -

Банковская сфера

Банк Казани: миграция роботов

Обеспечили миграцию роботов с платформы UIPath на российскую Primo RPA, успешно отработав процесс импортозамещения ПО.01.04.2024 -

Информационные технологии

Инженерные коммуникации для частной школы программирования

Всего за 1,5 месяца спроектировали и провели инженерные коммуникации на 300 рабочих мест, адаптируя проект под меняющиеся условия и сроки.29.03.2024 -

Энергетика

Концепция модернизации беспроводной сети для энергетического холдинга

Разработали концепцию модернизации беспроводной сети заказчика, оценили бюджет на модернизацию беспроводной сети во всех филиалах компании.27.03.2024 -

Банковская сфера

ИБ-услуги для крупного российского B2B-банка

Провели серию внутренних и внешних пентестов, оформили отчетность для ЦБ по предоставленным заказчиком критериям оценки и составили комплекс рекомендаций по повышению уровня ИБ.22.03.2024 -

Промышленность

Миграция в облако для производителя промышленного оборудования

Мигрировали инфраструктуру заказчика в российскую облачную систему с минимальным простоем продуктивного контура и бизнес-приложений.14.03.2024 -

Сфера услуг

ИБ-аудит для российской медицинской компании

Провели аудит, который позволил обеспечить соответствие внутренних процессов заказчика требованиям ФЗ-152 «О персональных данных».26.02.2024 -

Промышленность

Построение инфраструктуры АРМ для Faurecia

За три месяца выстроили локальную ИТ-инфраструктуру на трех локациях на 300 рабочих мест с нуля.20.02.2024 -

Сфера услуг

ИИ-платформа для производителя оборудования для видеоконтента

Разработали ПО на базе ИИ для создания и вывода на рынок новых продуктов и сервисов заказчика. Новые продажи сгенерировали более 10 млн. выручки.12.02.2024 -

Банковская сфера

Пентест для крупного банка региона MENA

Благодаря комплексному пентесту сделали новый сайт заказчика более безопасным перед его коммерческим запуском.29.01.2024 -

Банковская сфера

Стресс-тестирование для финансовой организации из Саудовской Аравии

Провели стресс-тестирование корпоративных решений заказчика и составили подробный отчет о проведенных работах.18.12.2023 -

Розничная торговля

Модернизация сетевой инфраструктуры для парфюмерно-косметического ритейлера

Модернизировали сетевую инфраструктуру компании, обеспечили ее независимость от инфраструктуры головной компании в Европе.13.12.2023 -

Банковская сфера

Миграция на новую систему балансировки для крупного банка ОАЭ

Без единого простоя обеспечили миграцию на новую систему балансировки нагрузки для 80 банковских приложений, усовершенствовав их функционал.30.11.2023 -

Информационные технологии

Нагрузочное тестирование СУБД для Группа Астра

В кратчайшие сроки провели нагрузочное тестирование двух СУБД и собрали 120-страничный отчет по 5 прямым и косвенным метрикам тестов.23.11.2023 -

Промышленность

ИБ-услуги для ведущего производителя технических газов

Внедрили отечественное ИБ-решение под ключ: провели миграцию EDR-системы на 800 устройств, обеспечив максимальное покрытие всех систем.25.10.2023 -

Промышленность

Миграция ИТ-инфраструктуры в облако для Сингенты

Выстроили инфраструктуру в российском облаке и мигрировали 14 ТБ почтовых архивов заказчика.11.10.2023 -

Банковская сфера

Модернизация сети передачи данных для российского банка

Модернизировали сеть передачи данных в 19 отделениях банка в 11 городах, от обследования существующей инфраструктуры до сдачи в работу.06.10.2023 -

Промышленность

Аналитика данных для международной сельскохозяйственной компании

Помогли ускорить анализ данных и облегчить принятие решений по защите полей.02.10.2023 -

Сфера услуг

BI-аналитика для британской сети отелей и ресторанов

Проанализировали бизнес-процессы в Service Desk клиента, выявили потенциал для RPA-оптимизации по 25 направлениям.25.08.2023 -

Здравоохранение

ИБ-аудит для Рокада Мед

Провели анализ безопасности ИТ-инфраструктуры и подготовили отчет, содержащий рекомендации по повышению уровня безопасности систем.16.08.2023 -

Логистика

Миграция ITSM для FM Logistic

Перевели заказчика на отечественную ITSM систему без простоя и потери данных. Улучшили внутренние процессы incident-, change- и problem-менеджмента.08.08.2023 -

Логистика

Полевое тестирование для железнодорожного оператора из Великобритании

Провели цикл тестирования платформы в полевых условиях, решили проблему повышения производительности. Помогли избавиться от задержек, автоматизировав 80% сценариев тестирования.28.07.2023 -

Банковская сфера

Оптимизация машинного обучения для Алиф Молия

Улучшили модель машинного обучения, встроили ее в процесс кредитного скоринга и дали рекомендации по дальнейшему развитию в части ИИ.25.07.2023 -

Промышленность

Миграция коммуникационной базы для французского производителя кормов для животных

Обеспечили полный цикл управления сервисом. Повысили контактность и отклики клиентов в маркетинговых активностях заказчика на 15%.21.07.2023 -

Сфера услуг

Внедрение ИИ в процессы онлайн-платформы для обучения

Внедрили ИИ в процессы заказчика, что позволило автоматизировать монтаж видеороликов для конечных пользователей. Ускорили процессы на 20%.14.07.2023 -

Сфера услуг

Модерация контента для платформы коротких видеороликов

Реализовали модерацию контента видеоплатформы в режиме 24/7. Значительно сократили запрещённый контент и повысили уровень безопасности сервиса.10.07.2023 -

Промышленность

Построение ИТ-инфраструктуры для производителя автомобилей класса люкс

Создали инфраструктуру для миграции систем совместной работы и корпоративных приложений. В результате компания продолжает работу без простоя и потерь данных.30.06.2023 -

Информационные технологии

Разработка веб-портала для японского производителя компьютеров

Разработали веб-портал для продажи оборудования по всему миру с возможностью детальной конфигурации заказываемых систем любой сложности.16.06.2023 -

Энергетика

Импортозамещение ITSM для Systeme Electric

Заменили зарубежную ITSM-систему на отечественный аналог и автоматизировали рутинные операции компании без простоя бизнес-процессов.08.06.2023 -

Промышленность

Первая линия поддержки для производителя оптических линз

Модифицировали первую линию для более чем 450 пользователей и подняли оценку удовлетворенности пользователей до 97%.08.06.2023 -

Промышленность

RPA-платформа для крупного производителя табачных изделий

Развили и стабилизировали существующую RPA-платформу компании для оптимизации бизнес-процессов и снижения затрат на рутинные задачи, автоматизировали бизнес-процессы.07.06.2023 -

Розничная торговля

Реализация кассового ПО для международного fast fashion-ритейлера

Реализовали кассовое ПО в 18 странах присутствия заказчика, включая поддержку законодательства, интеграцию с ИТ-экосистемой заказчика и реализацию поддержки аппаратных платформ.29.05.2023 -

Сфера услуг

Государственное казенное учреждение: ИТ-аутсорсинг

Реализовали единую горячую линию для приема входящих обращений граждан Республики Татарстан.25.05.2023 -

Сфера услуг

Государственное казенное учреждение: Контакт-центр

Реализовали контакт-центр для обеспечения удобства и доступности государственных и муниципальных услуг Республики Татарстан.25.05.2023 -

Промышленность

Модернизация системы поддержки для Сингенты

Перестроили внутреннюю систему поддержки. На выходе получили существенное сокращение времени непродуктивной работы сотрудников и оптимизацию ИТ-процессов.31.03.2023 -

Промышленность

Импортозамещение службы поддержки для производителя косметики и бытовой химии

Организовали Сервис Деск для российской части бизнеса заказчика, выделенной в самостоятельное подразделение.27.03.2023 -

Промышленность

Построение ИТ-инфраструктуры для международного производителя автомобилей

Создали инфраструктуру для миграции рабочих станций и корпоративных приложений, при этом сохранили доступность всех сервисов без потери данных и простоев. Выстроили систему защиты...23.03.2023 -

Промышленность

Построение инфраструктуры АРМ для производителя химических реагентов

Создали ИТ-инфраструктуру для рабочих мест на базе отечественного ПО. Сэкономили порядка 20 лицензий MS Windows Server и 10 MS SQL Server.23.03.2023 -

Сфера услуг

Контакт-центр для Университета Иннополис

Сформировали, обучили команду и запустили контакт-центр за две недели. Ежемесячно обрабатываем более 33 тыс. обращений пользователей.28.02.2023 -

Информационные технологии

Модерация контента в новой социальной сети

Обучили специалистов и запустили сервис за 5 дней. Ежедневно каждый модератор просматривает 1000+ единиц контента и обрабатывает 20+ обращений пользователей.27.01.2023 -

Розничная торговля

Оптимизация Agile-модели для международной розничной сети

С целью ускорить поставки ПО заказчик неудачно внедрил Agile в свои бизнес-процессы. Сложившуюся проблему решили эксперты ICL Services.25.01.2023 -

Розничная торговля

Создание сети постаматов для зарубежного маркетплейса

Реализовали проект по созданию сети постаматов «под ключ». За 1,5 года установили 6100+ постаматов в 110 городах России.16.01.2023 -

Промышленность

Модернизация ИТ для производителя упаковочных материалов

Для решения возникших при развитии бизнеса проблем заказчику были необходимы услуги управленческого консалтинга. В результате модернизировали работу ИТ-службы.07.12.2022 -

Строительство

Миграция ИТ-инфраструктуры для финской строительной компании

Спланировали миграцию ИТ-инфраструктуры российского подразделения компании за три недели.07.12.2022 -

Сфера услуг

ИБ-аудит для японского хостинга подкастов

В 2020 году компания запустила новый цифровой проект — веб-платформу, на которой пользователи могут прослушивать подкасты и аудиошоу. Чтобы оценить экспертизу ICL Services с перспе...07.12.2022 -

Розничная торговля

Внедрение бережливого производства для сети магазинов одежды

В результате снизилась текучесть персонала, а средняя выручка одного сотрудника выросла на 12%.15.11.2022 -

Логистика

Выездная техподдержка для крупной логистической компании

В рамках оказания сервиса по обслуживанию постаматной сети компания ICL Services осуществляла выездную поддержку для более чем 300 постаматов заказчика в 52 городах РФ.15.11.2022 -

Логистика

Техническая поддержка постаматов для крупного логистического оператора

Установка и техническая поддержка более 250 постаматов в 36 городах России.14.10.2022 -

Розничная торговля

Организация контакт-центра для крупной e-commerce платформы

Организация контакт-центра для приема и обработки обращений от пользователей с ежедневной обработкой 4000 обращений.14.10.2022 -

Промышленность

Внедрение системы RFID Track&Trace для российского производителя легковых автомобилей

Внедрение системы мониторинга и учета тары путём внедрения системы RFID Track&Trace.05.10.2022 -

Документы для KDW

14.09.2022 -

Промышленность

Внедрение систем поддержки для швейцарской компании по производству шоколада

Внедрение первой линии поддержки и выездной технической поддержки для оптимизации ИТ-процессов. В результате внедрения критические заявки обрабатываются в 2 раза быстрее.02.09.2022 -

Сфера услуг

Организация контакт-центра для государственного казенного учреждения

Организация контакт-центра для обработки входящих обращений, поступающих через системы и сервисы заказчика. За 1 полугодие с момента запуска обработано более 200 тыс. запросов.31.08.2022 -

Промышленность

Cистема мониторинга и контроля оборудования для производителя оросительных установок

Оснащение системой мониторинга и контроля оборудования Казанского завода оросительной техники. По итогам проекта расходы на сервисное обслуживание сократились на 15%.17.08.2022 -

Промышленность

Внедрение бережливого производства для крупного японского производителя шин

Внедрили технологии бережливого производства и сформировали Lean-сообщество, для развития культуры постоянных улучшений.19.07.2022 -

Промышленность

Разработка и внедрение BPM-системы для Международной фармацевтической компании

Внедрили BPM-систему, в которой сотрудники корпорации могут планировать и проводить презентации, а также анализировать их.12.07.2022 -

Промышленность

Услуги ИТ-аутсорсинга для нефтегазовой компании

Благодаря повышению эффективности внутренних служб по рекомендациям ICL Services заказчик сэкономит минимум 10 млн руб. за первый год и минимум 45 млн. руб. за следующие 2 года.24.06.2022 -

Розничная торговля

Организация контакт-центра для крупной российской торговой сети

Контакт-центр от ICL Services позволяет автоматизировать бизнес-процессы. На первой линии поддержки решаются более 55% всех заявок.22.06.2022 -

Розничная торговля

Внедрение Microsoft Teams для крупного табачного производителя

Внедрение и организация перехода на новую коммуникационную платформу для более 37 тысяч внутренних пользователей компании в 184 локациях по всему миру31.05.2022 -

Розничная торговля

Миграция на Windows 10 для японского производителя шин

За 6 месяцев проведена миграция на Windows 10 более 7000 рабочих мест в 19 географических локациях заказчика. Пользовательские файлы синхронизируются с OneDrive for Business.27.05.2022 -

Сфера услуг

Интеграция медоборудования в цифровой контур клиники глазной хирургии КОРД

Интеграция данных с офтальмологического оборудования в «БИТ.Управление медицинским центром» на базе 1C.19.05.2022 -

Промышленность

Разработка бота классификации писем для австрийской химической компании

Благодаря точности определения спама в 92% и автоответам, сотрудники HR-отдела сократили время на ручную работу с письмами. Компания снизила репутационные риски.17.05.2022 -

Банковская сфера

Аудит ИБ для Датабанка

Заказчик определил готовность систем информационной защиты к внутренним и внешним угрозам и получил стороннюю оценку защищенности.12.04.2022 -

Розничная торговля

Техподдержка и ремонт кассового оборудования для сети гипермаркетов "Карусель"

Передав ICL Services на поддержку 8 гипермаркетов, заказчик получил исправно работающее оборудование, а сотрудники магазинов — оперативную тех. помощь. SLA вырос с 80 до 100%.04.04.2022 -

Розничная торговля

Техническая поддержка 1С для Международной фармацевтической компании

На поддержке находятся «1С: Зарплата и управление персоналом», «1C: Документооборот» и 5 нетиповых конфигураций, которыми пользуются около 300 сотрудников заказчика в СНГ.02.03.2022 -

Логистика

Внедрение Jira для международного логистического оператора

Специалисты ICL Services настроили Jira для процессов работы с запросами к складу, что позволило сотрудникам склада работать с одним приложением и кратно ускорить обработку заявок.01.03.2022 -

Промышленность

ЦОД для крупной нефтепроводной компании

Заказчик получил ЦОД (модульный дата-центр Huawei), способный работать на открытой местности вне помещений.20.02.2022 -

Банковская сфера

Система бесперебойного питания для крупного банка

Команда ICL установила масштабную систему бесперебойного питания в кратчайшие сроки, что позволило заказчику вовремя ввести здание в эксплуатацию.20.02.2022 -

Банковская сфера

Установка систем хранения энергии для крупного банка

Специалисты ICL смонтировали и провели пусконаладку СХД на объектах заказчика в 16 городах. Масштабные работы были завершены за неделю.20.02.2022 -

Розничная торговля

Леруа Мерлен

Организован сервис единого окна (Service Desk), который обеспечивает прием, диспетчеризацию, эскалацию и решение обращений сотрудников Леруа Мерлен.08.02.2022 -

Промышленность

Категорирование объектов КИИ для КВАРТ

Проведение обследования, выявление объектов КИИ и их категорирование. Все этапы категорирования были детально задокументированы.27.01.2022 -

Сфера услуг

Виртуализация рабочих мест для учебного центра

Организована поставка оборудования и спроектирована вычислительная инфраструктура. Заказчик получил систему виртуализированных рабочих мест с единой точкой администрирования.07.12.2021 -

Информационные технологии

Утилита для переноса и конвертации данных для японского разработчика

Разработана утилита для работы с данными. Успешность ее работы в финальном тестировании – 100%.27.10.2021 -

Розничная торговля

Автоматизация работы с обращениями для производителя товаров повседневного спроса

Заказчик упростил процесс разработки, снизил нагрузку на внутреннюю службу поддержки и систематизировал работу с обращениями от пользователей.22.10.2021 -

Промышленность

Сервис Деск для немецкого производителя техники для уборки

Заказчик смог снизить нагрузку на штатных ИТ-специалистов благодаря внедрению Service Desk. ICL Services обеспечивает заказчику удаленную поддержку офисов и складов.13.10.2021 -

Сфера услуг

Умное решение для мониторинга качества воздуха в Лицее Иннополис

В лицее на постоянной основе осуществляется мониторинг качества воздуха.11.10.2021 -

Сфера услуг

Разработка плана модернизации для ИГТУ им. Калашникова

Заказчик получил подробное описание и конкретный план развития ИТ-инфраструктуры и ее организации.04.10.2021 -

Промышленность

Автоматизированная система сбора данных для производителя энергетических напитков

Заказчик получил удобную автоматизированную систему сбора данных из двух источников для финансовой аналитики.28.09.2021 -

Энергетика

Систематизация клиентской поддержки для АО «Сетевая компания»

ICL Services помогла заказчику описать и регламентировать бизнес-процессы. В месяц специалисты успешно закрывают около 200 запросов по сопровождению систем и устранению инцидентов.20.09.2021 -

Энергетика

Система клиентской поддержки для Татэнергосбыта

Повышено качество обслуживания пользователей благодаря созданию информационной среды, где клиенты пользуются новыми услугами, а сотрудники оперативно фиксируют все обращения.20.09.2021 -

Логистика

Установка и настройка почтоматов «Халва»

Обеспечена установка, настройка и сервисное обслуживание почтоматов Халвы по всей России. География компании охватывает более 75 городов.01.04.2021 -

Розничная торговля

Голосовой помощник для лидера в сфере общепита

ICL Services разработала и внедрила в проект голосового помощника, с помощью которого теперь обрабатывается до 10% входящих звонков без увеличения стоимости сервиса для заказчика.31.03.2021 -

Розничная торговля

Поддержка ИТ-инфраструктуры для международной фармацевтической компании

Организована комплексная поддержка ИТ-инфраструктуры заказчика.31.03.2021 -

Информационные технологии

Автоматизация обращений для ЦЦТ РТ

Создали универсальный процесс работы с заявками на модернизацию в Jira, применимый для любой ИС, а также автоматизировали обращения с решением ГенИИ.02.02.2021 -

Инфраструктура беспроводной связи для стадионов Чемпионата мира по футболу-2018

Обеспечен доступ к интернету всех зрителей на двух стадионах вместимостью в 45 000 человек.29.01.2021 -

Промышленность

ИТ-поддержка пользователей для крупного автопроизводителя

Обеспечена комплексная ИТ-поддержка пользователей в головном офисе.18.01.2021 -

Информационные технологии

ITSM-система для государственного унитарного предприятия

Создана единая система по управлению ИТ-услугами. Теперь заказчик может масштабировать сформированную ITSM, принимая на поддержку новые инфосистемы без потери качества процессов.17.12.2020 -

Сфера услуг

Модерация контента для крупной социальной видеоплатформы

Создана команда модераторов, которая круглосуточно модерирует контент на русском и языках стран СНГ. Каждый из 160 модераторов дает оценку более 2300 видео за 12-часовую смену.09.12.2020 -

Промышленность

Модернизация Microsoft Dynamics AX для ООО «КОМОС ГРУПП»

Поддержка Axapta специалистами осуществляется в круглосуточном режиме. Было реализовано более 25 доработок функционала, позволивших повысить эффективность работы системы.03.12.2020 -

Промышленность

Техническая поддержка для производителя газированных напитков

Заказчику обеспечена возможность максимально гибко управлять эксплуатационными и капитальными затратами на ИТ-оборудование.25.11.2020 -

Информационные технологии

Разработка приложений для производителя компьютерного оборудования

Создано веб-приложение, сохраняющее скорость обработки информации вне зависимости от количества пользователей, сложности и состава обрабатываемых заказов.20.10.2020 -

Логистика

Поддержка WMS-приложений для международного логистического оператора

Поддержка WMS-приложений. Выделена 1 линия, которая принимает обращения и передает их. Ежемесячно на нее поступает около 2000 заявок, 10% из них требуют срочного решения.17.09.2020 -

Банковская сфера

Техническая поддержка для финансовой организации

Демонтировано старое оборудование, подготовлено помещение под новые мощности с учетом возросшего энергопотребления, осуществлен монтаж и пуско-наладка серверного оборудования.01.09.2020 -

Логистика

Разработка системы реализации SIM-карт для логистического оператора

Автоматизированы процессы, связанные с реализацией SIM-карт. Среднее количество подключаемых абонентов через систему – до 50 000 в месяц.13.08.2020 -

Сфера услуг

Разработка механизма переноса данных для страховой компании

Для страховой компании был разработан механизм переноса данных в Excel-файлы TLB, на основе которого с помощью XWand-Toolkit Reporter впоследствии формируется XBRL-отчет.07.08.2020 -

Сфера услуг

Автоматизация отчетов для российской страховой компании

Заказчик переведен на новую форму XBRL-отчетов, что позволило автоматизировать процессы сбора отчетности.07.08.2020 -

Сфера услуг

Единое место хранения для регионального министерства

В ходе проекта создано единое место хранения информации по всем документам. Сокращено время создания документа лицензионного соглашения (с нескольких часов до 5 -10 секунд).05.08.2020 -

Розничная торговля

Разработка и интеграция приложения для международной сети фэшн-ритейла

Обеспечили системную интеграцию торговой платформы – комплексного решения для точек продаж (POS), включая разработку, тестирование, установку и обслуживание.04.08.2020 -

Промышленность

BPM-система для производителя гибкой упаковки и упаковочной пленки в России

Благодаря ICL Services заказчик получил BPM-систему, с помощью которой процессы продажи стали более стандартизированными.28.07.2020 -

Промышленность

Системная интеграция для российского автопроизводителя

Команда ICL Services проделала для заказчика полный цикл работ системной интеграции: от обследования на объекте и разработки документации до закупок оборудования и монтажных работ.29.05.2020 -

Энергетика

Интеграция SAP и Bpm'online для российского предприятия нефтегазодобычи

Реализована интеграция SAP и Bpm'online с помощью робота на платформе UiPath. Это сократило трудозатраты сотрудников. Количество ошибок при формировании актов сверок сведено к 0.26.05.2020 -

Информационные технологии

Аудит ИТ-инфраструктуры облачного сервиса видеонаблюдения

Аудит инфраструктуры, проведенный за 2 недели, позволил определить готовность ЦОД заказчика к размещению дополнительного оборудования. Было дано 30 рекомендаций по всем системам.15.05.2020 -

Сфера услуг

Разработка шины обмена данных для российского косметического ритейлера

Для развязывания и престройки потоков инфо обменов, на существующем пуле систем внедрили шину обмена данных, которая взяла на себя роль роутера бизнес-процессов в компании.14.05.2020 -

Сфера услуг

Аудит ИТ-инфраструктуры ОЭЗ «Иннополис»

Даны рекомендации по повышению эффективности ИТ-службы, зрелости процессов и определению оптимальной структуры ИТ-подразделения.07.05.2020 -

Сфера услуг

Разработка робота для Rehab Family

Разработан робот, который по заданному алгоритму выполнил перенос данных из старой CRM-системы в новую. Робот обработал более 21000 записи и перенес документы за 20 дней.30.04.2020 -

Сфера услуг

Проектирование ИТ-инфраструктуры образовательного центра

Спроектирована и внедрена ИТ-инфраструктура образовательного центра. Это позволило заказчику за 2 дня вывести 80% персонала на удаленную работу в связи с режимом самоизоляции.28.04.2020 -

Розничная торговля

Техническая поддержка для международной сети магазинов низких цен

Передав ICL Services на поддержку более 1000 магазинов, заказчик получил предсказуемый и понятный сервис, а сотрудники магазинов — оперативную техническую помощь.02.04.2020 -

Сфера услуг

Техническая поддержка пользователей для АСНА

Обеспечена непрерывная работа информационных киосков. Благодаря этому покупатели получают необходимую информацию о лекарствах и могут оформить заказ.24.03.2020 -

Банковская сфера

RPA-автоматизация для Банка Казани

Автоматизирован процесс актуализации анкетных данных с помощью RPA. Каждую анкету внедренный робот обрабатывает на 70-80% быстрее, чем сотрудник.03.03.2020 -

Логистика

Разработка интерфейса для почтовой службы

Создан интерфейс, позволяющий значительно ускорить обработку и регистрацию почтовых отправлений, сократив количество задействованного персонала и облегчив его работу.02.10.2019 -

Розничная торговля

Поддержка Microsoft Dynamics AX для молокоперерабатывающего предприятия из Латвии

Поддержка работоспособности отдельных блоков Microsoft Dynamics Axapta и функционирования системы в целом.02.10.2019 -

Промышленность

Техническая поддержка 1С для крупной автомобильной компании

Заказчик получил все необходимые документы и понимание, как запускать техподдержку критической системы для бизнеса, которой пользовались более 300 человек.01.10.2019 -

Банковская сфера

Формирование команды тестирования для российского банка

Сформирована и обучена команда локальных тестировщиков. Заказчик остался доволен качеством подготовки тестировщиков и взаимодействием с ICL Services.01.10.2019 -

Логистика

Услуги тестирования для железнодорожной компании из Великобритании

ICL Services провела ручное тестирование оборудования, а также автоматизировала с помощью Xamarin.UITest и C# 80% тестовые сценарии.01.10.2019 -

Розничная торговля

Инженерные системы для Ozon

Всего в логистическом центре Ozon было проложено 6,5 км кабельных систем, установлено четыре видеосервера, семь коммутаторов и более 200 камер — на высоте до 12 метров.01.08.2019 -

Розничная торговля

Первая линия поддержки для крупной российской торговой сети

Организована первая линия поддержки более 200 информационных систем заказчика. Оказываются услуги выездной поддержки.01.08.2019 -

Банковская сфера

Поддержка ИТ-инфраструктуры Ренессанс Капитал

Реализация проекта по поддержке ИТ-инфраструктуры. Количество отработанных инцидентов в год: более трех тысяч. Процент вовремя решенных инцидентов: более 99%.24.07.2019 -

Сфера услуг

Услуги тестирования для российской страховой компании

ICL Services оказывала услуги тестирования и регламентирования процесса тестирования. Заказчик снизил процент возврата задач на доработку в 9 раз за первые 2 месяца сотрудничества.30.05.2019 -

Банковская сфера

Миграция ИТ-инфраструктуры в ЦОД для российского банка

Реализован перенос ИТ-инфраструктуры из головного офиса банка в коммерческий ЦОД. Затраты на охлаждение, электричество и каналы связи оптимизированы.30.05.2019 -

Сфера услуг

Автоматизация линейных операций с помощью RPA

Время на обработку 50 сообщений сократилось на 92%. этим за пять минут Стоимость процесса — с учетом лицензии на робота и трудозатрат разработчика — уменьшилась на 84%.26.04.2019 -

Розничная торговля

Техническая поддержка для сети предприятий быстрого обслуживания

Оказание заказчику удаленной и выездной поддержки. На первой линии поддержки решается 85% обращений.01.03.2019 -

Банковская сфера

Внедрение мониторинга производительности приложений для кредитной организации

Найдены причины сбоев системы «клиент-банк». Внедрено решение Dynatrace — компании, которая восемь лет подряд занимает лидирующую позицию в квадранте Гартнера.24.01.2019 -

Промышленность

Разработка мобильного приложения для производителя стоматологических материалов и оборудования

Разработано мобильное приложение для экспедиторов с возможностью печати чека на мобильных кассовых аппаратах.30.11.2018 -

Строительство

Поддержка ИТ-инфраструктуры для финского строительного концерна

Заказчик перевел поддержку ИТ-инфраструктуры на аутсорсинг и практически отказался от локальных ИТ-специалистов.15.11.2018 -

Промышленность

Разработка приложения для нефтехимической компании

Разработано удобное веб-приложение, которое автоматизировало поддержку клиентов заказчика. В планах - разработка аналогичного чат-бота на платформе другого мессенджера.15.11.2018 -

Информационные технологии

Дизайн-проект интерфейса для разработчика мобильного приложения

В мобильное приложение для клиентов-автовладельцев внедрен дизайн в соответствии с последним гайдлайном и обновлен интерфейс.15.11.2018 -

Розничная торговля

Техническая поддержка для всемирно известной марки одежды

Выстроена система приёма и решения заявок пользователей и обеспечен гибкий и быстро масштабируемый сервис. 75% всех обращений закрывается на 1-й линии.27.08.2018 -

Сфера услуг

Kelly Services

ICL Services оказала услуги по сервису печати. В данный момент обслуживается ~ 70 аппаратов по 30 территориально распределенным офисам в 23-х регионах РФ.14.08.2018 -

Энергетика

ИТ-аудит для российской электросетевой компании

Оценена эффективность использования компонентов информационной системы и их взаимодействие.02.08.2018 -

Промышленность

Внедрение ERP-системы для машиностроительного завода

Чтобы обеспечить эффективное планирование производства с учетом складских остатков, сроков изготовления и других показателей ICL Services внедрила на заводе ERP-систему.01.08.2018 -

Промышленность

Аудит ИТ-инфраструктуры для крупного российского агрохолдинга

Проведен полный аудит ИТ-инфраструктуры. Он помог заказчику оценить объемы потенциального инвестирования и сделать ИТ-систему легко масштабируемой.17.07.2018 -

Информационные технологии

Первая линия поддержки для Spring Mobile Solutions

Предоставление услуг первой линии поддержки. Сейчас на линии работают специалисты, владеющие французским, немецким и английским языками.12.06.2018 -

Розничная торговля

Услуги поддержки для продуктового ритейлера

Внедрение решений на платформе Microsoft Dynamics. ИТ-поддежка реконструкции приложений. 99,5% всех заявок закрыты в срок.07.06.2018 -

Сфера услуг

Техническая поддержка и поддержка сетевой инфраструктуры для "Росгосстрах-жизнь"

Внедрение услуги управления инфраструктурой рабочих мест, при необходимости — с использованием выездной поддержки. Осуществляется поддержка 40 офисов заказчика.31.05.2018 -

Розничная торговля

Международная розничная сеть по продаже одежды

Предложен целостный подход к построению ИТ-инфраструктуры, ориентированной на бизнес-потребности заказчика.19.02.2018 -

Розничная торговля

Поддержка ПО и оборудования для Yum! Brands

Оказана всесторонняя поддержка ПО и оборудования R-Keeper. Предоставление услуг Сервис Деска. Ежемесячно обрабатывается 7 тыс. заявок. 17% из них — на первой линии поддержки.14.02.2018 -

Промышленность

Производитель средств личной гигиены

ICL Services предоставляет услуги полного спектра по упаковке пакетов ПО в тесном взаимодействии с техническим персоналом заказчика.09.11.2017 -

Промышленность

Производитель шин

Осуществляется поддержка ИТ-инфраструктуры компании. Реализована удаленная поддержка более 10000 рабочих станций в 46 локациях и в более 100 точек продаж.22.09.2017 -

Промышленность

Мониторинг, проектирование и поддержка ИТ-инфраструктуры для производителя автомобилей

Проект представляет собой круглосуточный полный спектр функций мониторинга, проектирования и сервиса обслуживания ИТ-инфраструктуры.01.08.2017 -

Розничная торговля

Облако (Татспиртпром)

Заказчик получил выгодный актив для своей ИТ-службы благодаря оказанным услугам, а также выполненным задачам по развертыванию, поддержке и развитию надежной вычислительной платформ...23.06.2017 -

Промышленность

Услуги аутсорсинга ИТ для компании по производству бытовой техники

Сокращены затраты заказчика на содержание ИТ-инфраструктуры за счет виртуализации и стандартизации ИТ-решений.01.05.2017 -

Информационные технологии

Сеть бельгийских магазинов

Внедрение решения EuroSTORE. Реализованы проекты по интеграции с платежными системами, веб-сайтом интернет-магазина, системами лояльности и другими сервисами в сети магазина.20.04.2017 -

Энергетика

Поддержка ИТ-инфраструктуры для производителя материалов для электронной и энергетической промышленности

Сформирована и обучена команда, осуществляющая 2 и 3 линии удаленной поддержки ИТ-инфраструктуры заказчика. Разработан комплект документации, регламентирующий предоставление сервис...04.04.2017 -

Энергетика

Оператор системы передачи электроэнергии

Реализована миграция с используемой клиентом системы на OTRS Saas.16.03.2017 -

Промышленность

Производитель автомобилей премиум класса

Поддержка не только традиционных элементов ИТ-инфраструктуры (сервера, сети, базы данных и т.д.), но и предоставление второй линии поддержки для бизнес-критичных приложений.04.01.2017 -

Внутренний проект

Информационные технологии

Лидер в области производства лекарственных средств

Проведено обследование текущего состояния процессов предоставления ИТ-услуг заказчика и разработан план мероприятий по их оптимизации.13.12.2016 -

Внутренний проект

Информационные технологии

Комплексный мониторинг ИТ-инфраструктуры

Было разработано решение по предоставлению мониторинга на основе Microsoft SCOM из облака, которое по своему подходу на данный момент является уникальным на российском рынке.18.11.2016 -

Промышленность

Компания по производству шин

Команда предоставляет все уровни технической поддержки. На настоящий момент общее количество обслуживаемого оборудования достигло 800 серверов.07.11.2016 -

Розничная торговля

Невская косметика

Консолидация и виртуализация всего серверного парка и систем хранения заказчика. В 7 раз снизилась потребляемая и рассеиваемая энергия.02.11.2016 -

Розничная торговля

Финская торговая компания

Создана качественная комплексная система для управления розничными магазинами, обслуживающая специфические бизнес-требования компании.25.10.2016 -

Информационные технологии

ИТ-компания в Финляндии

Удалось добиться больших объемов заказов из более чем 100 компаний Финляндии, а также развития сервиса управления жизненным циклом приложений для MAC OSX, Linux платформ.26.07.2016 -

Информационные технологии

ИТ-компания в Великобритании

Удаленная поддержка ИТ-инфраструктуры. Более 100 инновационных нововведений по автоматизации функций поддержки было осуществлено за время работы над проектом.13.05.2016 -

Внутренний проект

Информационные технологии

Colibri

При принятии решения о передаче задачи по разработке в профильную службу компании перед руководством компании стояло несколько важных задач07.05.2016 -

Информационные технологии

Проект Freelance.de

Заказчик получил проект новой ИТ-инфраструктуры, готовый к внедрению. Созданы High Level Design (HLD) и Low Level Design (LLD) будущей ИТ-архитектуры заказчика.25.04.2016 -

Внутренний проект

Информационные технологии

Развитие внутренних приложений ICL Services

Было разработано архитектурное решение использующее информационные системы и инструменты разработки. Экономия компании более 17 тыс. человеко-часов в год.17.02.2016 -

Розничная торговля

Ашан

Миграция магазинов заказчика с зоной самообслуживания на новую модель сервиса с прозрачной структурой управления услугами и ценовой моделью с базовой ценой «за устройство».02.11.2015 -

Энергетика

British Petroleum

Создана первая линия поддержки. Регулярно обрабатывается более 300-400 обращений в месяц.01.11.2015 -

Логистика

Поддержка ИТ-инфраструктуры для Itella

Обслуживание ИТ-инфраструктуры компании. Эксперты ICL Services выполняют как плановые работы по обслуживанию инфраструктуры, так и оперативно устраняют возникшие отклонения.30.10.2015 -

Полный цикл поддержки для Дирекции XXVII Всемирной летней Универсиады 2013

За период подготовки и проведения международного спортивного события, командой ICL Services было обработано более 6 000 звонков от пользователей.29.10.2015 -

Промышленность

ИЖАВТО

Специалисты ICL Services провели доработку решения на платформе Microsoft Dynamics AX и оказали комплекс работ и услуг по сопровождению.28.10.2015 -

Промышленность

РАССТАЛ

На основе плана, подготовленного экспертами ICL Services, тех.специалистам заказчика, удалось самостоятельно перейти с Microsoft Dynamics AX 3.0 на Microsoft Dynamics AX 2009.26.10.2015 -

Энергетика

Энергетическая сбытовая компания Башкортостана

Произведена полная автоматизация бизнес-процессов сбыта электроэнергии. Исключена вероятность совершения ошибок и влияния человеческого фактора на работу системы.25.10.2015 -

Автоматизация работы отделения скорой помощи

Автоматизировали работу отделения скорой медицинской помощи центральной медицинско-санитарной части.21.07.2015 -

Энергетика

Глобальная энергетическая компания

В рамках подготовки к автоматизации процессов делопроизводства заказчика был проведен анализ процессов делопроизводства, выполняемых в действующей системе документооборота.15.07.2015 -

Строительство

Компания, работающая в сфере проектирования и строительства

Организован процесс упаковки приложений в режиме «packaging factory». Данный подход позволяет достичь гибкости ресурсов при отличном качестве упаковки приложений.07.06.2015 -

Розничная торговля

Национальный фармацевтический дистрибьютор

Команда ICL Services развивает и поддерживает бизнес-критичные приложения заказчика, включая интеграционную платформу, электронный документооборот и внутренний портал.22.05.2015 -

Банковская сфера

Европейский банк

Обеспечена поддержка ИТ-инфраструктуры заказчика на информационном, операционном и инженерном уровнях обслуживания, а также поддержка важных для бизнеса приложений.22.05.2015 -

Промышленность

Производитель садового оборудования

Сформирован подход в планировании и реализации проектов по миграции и внедрению технических решений.22.05.2015 -

Промышленность

Производитель транспорта из Японии

Поддержание стабильности, производительности и гибкости ИТ-инфраструктуры заказчика, а также улучшение процессов в соответствии с передовым опытом методологии ITIL.23.04.2015 -

Внутренний проект

Промышленность

Внедрение системы бизнес-аналитики

Собраны и проанализированы требования к системе бизнес-аналитики. Повышен уровень автоматизации мониторинга и контроля качества сервисов для большинства сервисных проектов.19.04.2015 -

Логистика

Логистическая компания

Создана система - веб-приложение. Использовали технологии для повышения производительности и использования современных элементов пользовательского интерфейса.13.03.2015 -

Промышленность

Авиаперевозчик Австралии

Вместе с локальной австралийской ИТ-компанией был организован процесс упаковки приложений для виртуальных рабочих мест.27.02.2015 -

Розничная торговля

Закупочная компания

ICL Services запустила проект по разработке и поддержке web-портала, используя методологии гибкой разработки ПО. Заказчику на постоянной основе продолжается поставка новых релизов.27.02.2015 -

Строительство

Производитель строительных материалов

Предоставление заказчику ИТ-сервиса высочайшего качества и стандартизация подходов к управлению ИТ на базе процессов, построенных по принципам ITIL.27.02.2015