Готово!

Скоро материал придет на указанную электронную почту. Также подписывайте на нас в Facebook

Ok

Простой и сложный Always On VPN от Microsoft. Опыт внедрения

Статья будет полезна архитекторам решений ВПН и тем, кто планирует внедрять ВПН на основе технологии Always On VPN (или еще сомневается). В документации вендора вопросы, затронутые в данной статье совсем не освещены и понять возможные трудности, можно только на основе личного опыта.»

От автора, ведущего системного архитектора ICL Services Константина Янсона.

Disclaimer: Если вы еще не знакомы с плюсами этой технологии, эта статья может создать довольно негативное впечатление о продукте, что на самом деле в корне не верно. Технология находится в топе корпоративных ВПН решений, обеспечивая широкий набор работающего функционала.

В статье не приводил примеры конфигурации и пошаговые инструкции для внедрения – по двум причинам. Во-первых, эти материалы можно найти в документации Microsoft, а во-вторых, технология предоставляет множество альтернативных конфигураций, выбор которых должен осуществить архитектор решения, а уместить все в одну статью не получится.

Если говорить о практике, наши заказчики любят эту технологию за то, что она предоставляет:

— очень высокий уровень безопасности (при «правильной» конфигурации);

-

— высокий уровень автоматизации и интеграции. Минимальная загрузка ИТ отдела, отвечающего за ВПН решения;

-

— способность работы с очень большим количеством пользователей;

-

— относительно небольшие требования к вычислительным ресурсам;

-

— не требует приобретения отдельных лицензий для ВПН. Все включено в серверные и клиентские ОС от Microsoft. Т.е. для организации ВПН сервера требуются только лицензии на Windows Server, более того, не активированные версии выполняют свои ВПН функции без ограничений*.

*Note 1

1) Не все ОС поддерживаются, в основном корпоративные.

2) Для использования облачных сервисов требуются дополнительные лицензии.

При этом они же опасаются использовать эту технологию, потому что видят:

-

— высокий порог вхождения по уровню знаний. Требуется довольно глубокое понимание принципов работы и траблшутинга большого количества связанных продуктов Microsoft;

-

— не единое решение «из коробки» а «куча» продуктов и решений от Microsoft. Хотя, если не выходить из экосистемы Microsoft, всё настраивается согласно документации, без «костылей»;

-

— решение «из коробки» и настройками «по умолчанию» небезопасное и не рабочее;

-

— тяжелый траблуштинг – логи разбросаны по разным компонентам, единой точки сбора логов нет. Надо хорошо понимать, что и где искать. Хотя, необходимые логи есть и можно очевидно понять в чем проблема. Вопрос опыта.

У Microsoft есть своё понимание того, что нужно ее клиентам. Эти идеи иногда расходятся с общепринятыми практиками и ожиданиями конечных пользователей. Все перечисленные ниже «проблемы», на самом деле не являются таковыми с точки зрения Microsoft, а скорее ненужными сценариями работы для корпоративных пользователей.

Мы же накопили многолетний опыт конфигурирования этой технологии для организаций в Европе и РФ с десятками тысяч пользователей, а заодно и обширный список «сложностей» и «непониманий», о которые спотыкаются наши заказчики. И эта статья как раз об этом.

Описание

Почему «Allways On»? Позволяет настроить ВПН соединение так, что соединение будет устанавливаться автоматически, можно подключаться к ВПН только в случае использования определенного приложения и на основе разных триггеров. Особый сценарий, когда до входа пользователя в операционную систему устанавливается туннель от имени компьютера, например, для связи с контролером домена. Такие туннели пользователь не сможет отключить и увидеть в трее.

Тут важно не путать. У других известных вендоров Always On – это параметр, а у Microsoft это название целой экосистемы для создания ВПН туннелей. Т.е. у Microsoft Always On VPN вовсе не обязательно будет подключен всегда – все зависит от конфигурации. Все сценарии конфигурации трудно перечислить, поэтому важно понимать ключевые возможности и ограничения.

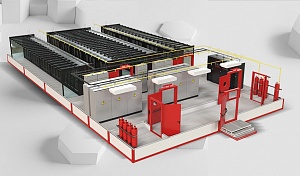

Ниже приведу небольшую схему, описывающую технологию и ее описание для тех, кто глубоко не знаком с возможностями Always On VPN от MS:

На выбор предоставляется два варианта аутентификации:

-

— для устройства (Device Tunnel) - пока пользователь не вошел в систему. Работает для всех пользователей.

-

— для пользователя (User Tunnel) - доступный после входа (логина). Разрывается после выхода пользователя из системы.

Для пользовательского туннеля возможен выбор между двумя протоколами: IPSec или TLS (SSTP). В обоих случаях используется аутентификация PEAP. (возможны и другие, менее безопасные варианты, которые мы не рекомендуем своим клиентам и не рассматриваем далее). Для туннеля устройства такого выбора нет - только чистый IPsec IKEv2 с аутентификацией по сертификату.

Продолжение статьи читайте на Хабре.

Будьте в курсе новостей

Подпишитесь на рассылку и будьте в курсе наших последних новостей